👿 CẢNH BÁO KHẨN: RANSOMWARE "SOORY" TẤN CÔNG CPANEL | #TEKLink85

📌 Cứu Dữ Liệu Ổ Cứng & Cứu Dữ Liệu Bị Mã Hóa Ransomware gọi TUNGTEK 0963509115.

📌 Chào mọi người, dưới đây là bài viết tóm tắt từ bleepingcomputer thực hiện bởi Gemini Pro, TEKPost by TUNGEK. Tôi cùng Cola đang ứng cứu ban đầu cho Ticket #1232…

🚨 Cảnh Báo Khẩn: Lỗ hổng cPanel (CVE-2026-41940) Đang Bị Khai Thác Hàng Loạt Bởi “Sorry” Ransomware

Hàng chục ngàn website và máy chủ quản trị bằng hệ thống WHM/cPanel đang trở thành nạn nhân của một chiến dịch tấn công mã độc tống tiền (ransomware) nguy hiểm có tên là “Sorry”. Dưới đây là những thông tin quan trọng nhất về sự cố này và hướng xử lý an toàn nhất.

🔍 Tóm Tắt Diễn Biến Cuộc Tấn Công

Khai thác lỗ hổng nghiêm trọng: Tin tặc đang lợi dụng một lỗ hổng bảo mật zero-day trên hệ thống cPanel/WHM (được định danh là CVE-2026-41940). Lỗ hổng này cho phép kẻ tấn công lách qua bước xác thực, từ đó chiếm quyền điều khiển các máy chủ Linux.

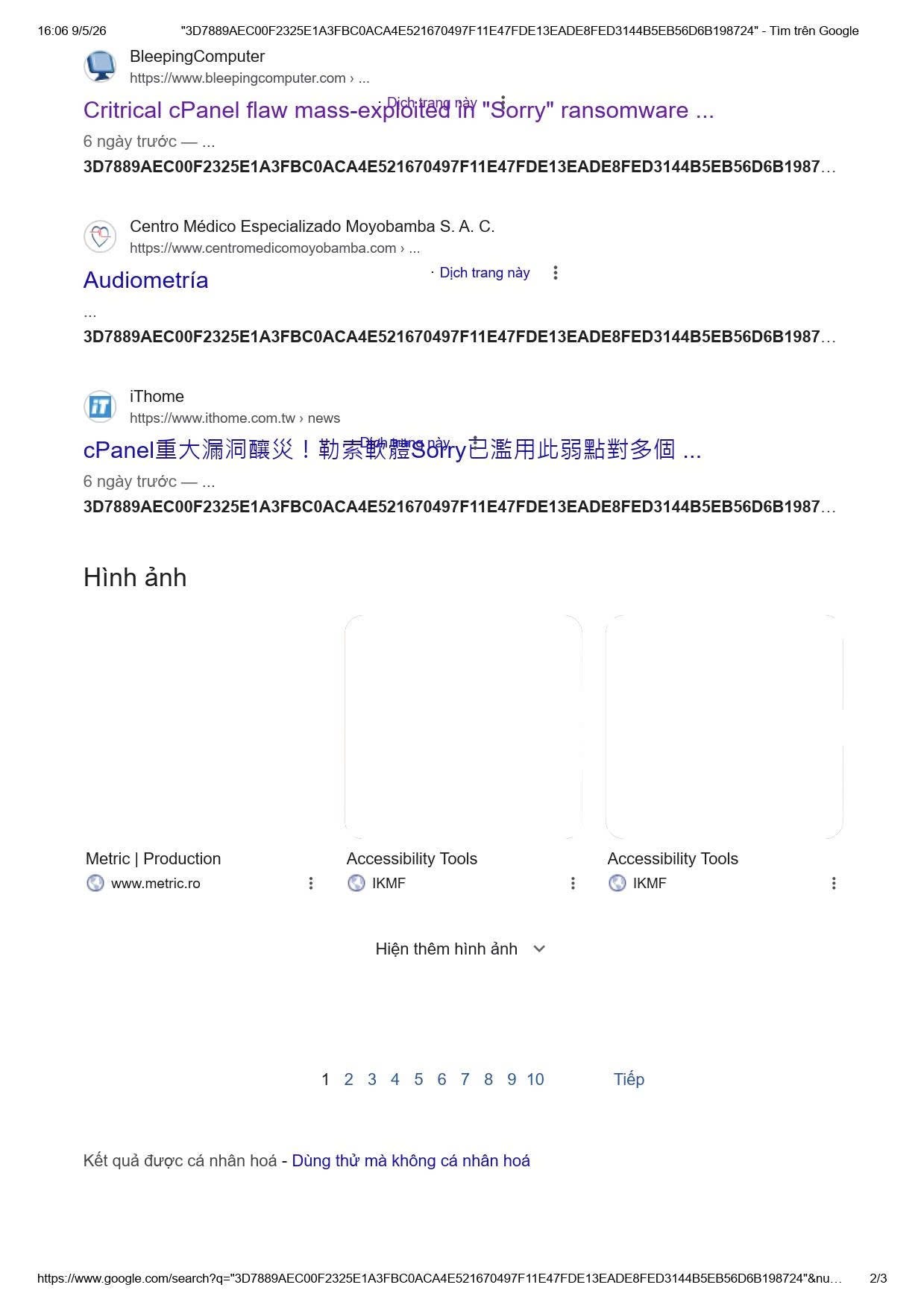

Mức độ lây lan rộng: Theo ghi nhận từ các tổ chức bảo mật, đã có ít nhất 44.000 địa chỉ IP chạy cPanel bị xâm nhập, và hàng trăm website đã bị Google đánh dấu là có chứa mã độc.

Cách thức hoạt động của “Sorry” Ransomware: Mã độc này được thiết kế chuyên biệt cho hệ điều hành Linux. Khi lọt vào hệ thống, nó sử dụng thuật toán mã hóa luồng ChaCha20 siêu mạnh (kết hợp với khóa công khai RSA-2048) để khóa dữ liệu, sau đó đổi phần mở rộng của tất cả các tệp tin thành đuôi

.sorry.Yêu sách của tin tặc: Tại mỗi thư mục, nạn nhân sẽ thấy một tệp tin

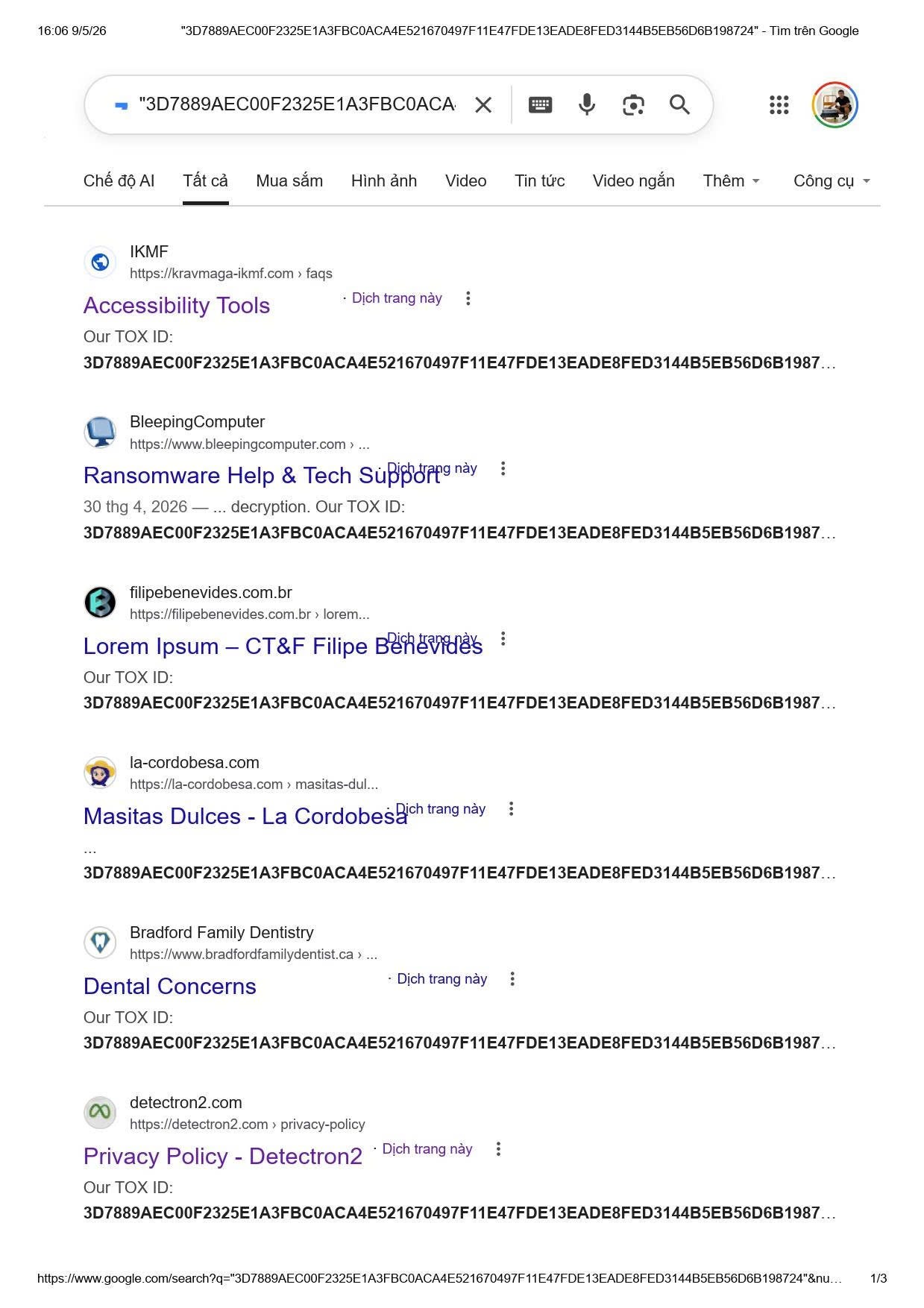

README.md. Đây là thư tống tiền yêu cầu nạn nhân liên hệ qua nền tảng ẩn danh Tox để trả tiền chuộc. Các chuyên gia phân tích khẳng định rằng việc tự giải mã là bất khả thi nếu không có khóa Private RSA-2048.Biện pháp phòng ngừa ngay lập tức: Các quản trị viên hệ thống cần lập tức cập nhật bản vá bảo mật khẩn cấp do cPanel và WHM phát hành để ngăn chặn nguy cơ bị tấn công.

💡 Lời Khuyên Cấp Thiết Dành Cho Nạn Nhân

Nếu hệ thống của bạn không may bị xâm nhập và dữ liệu đã bị đổi thành đuôi .sorry, hãy giữ bình tĩnh và thực hiện ngay các nguyên tắc sau để bảo vệ cơ hội lấy lại dữ liệu:

Tuyệt đối GIỮ NGUYÊN HIỆN TRẠNG: Đây là quy tắc sống còn. Không tự ý khởi động lại máy chủ nhiều lần, không cài lại hệ điều hành, không format ổ cứng và tuyệt đối không chạy thử các phần mềm diệt virus hay công cụ giải mã trôi nổi. Việc can thiệp sai cách sẽ làm xáo trộn các sector dữ liệu, xóa mất cấu trúc mã hóa gốc và khiến việc cứu dữ liệu trở nên vô phương cứu chữa.

Cách ly hệ thống: Lập tức ngắt kết nối mạng của máy chủ bị nhiễm để ngăn chặn mã độc tiếp tục lây lan sang các hệ thống hoặc bản sao lưu (backup) khác trong cùng mạng.

Liên hệ ngay với CuuDuLieuMaHoa.com: Thay vì liều lĩnh làm theo yêu sách của tin tặc (với rủi ro mất trắng tiền chuộc mà không nhận được chìa khóa), hãy ủy thác cho các chuyên gia giải quyết. Bạn hãy liên hệ trực tiếp với CuuDuLieuMaHoa.com – Đơn vị sẽ hỗ trợ bạn đánh giá tình hình, phân tích cấu trúc mã hóa và thực hiện các bước trích xuất, khôi phục dữ liệu một cách an toàn, chuyên nghiệp và tối ưu chi phí nhất.

Sài Gòn, 09.05.26 Th7 16h

Trời mát & mọi thứ khá ổn, tôi tiếp tục nhận cuộc gọi từ 1118 để ứng cứu một Case được ủy nhiệm. Cũng giống như chia sẻ trên, hacker đã khai thác thành công & mã hóa hoàn toàn dữ liệu hosting của nạn nhân.

Ticket là #1232 trong hệ thống Ticket của TUNGTEK tôi & TEKLink là 85 tức các bạn có thể gõ link.tungtek.com/85 là theo dõi được bài viết này. Tôi cùng Cola, một đồng nghiệp của tôi sẽ cập nhật cho người quan tâm.

Lúc này là 16h50, SFTP đang đẩy file qua Server TUNGTEK & tôi tạm ngưng để làm chút việc riêng 😊

…..sẽ tiếp tục ☘️

👿 CẢNH BÁO KHẨN: RANSOMWARE “SOORY” TẤN CÔNG CPANEL | #TEKLink85 - https://blog.tungtek.com/p/canh-bao-khan-ransomware-soory-tan

👿 CẢNH BÁO KHẨN: RANSOMWARE “SOORY” TẤN CÔNG CPANEL | #TEKLink85 - https://link.tungtek.com/85