😋Chào anh chị, em là IT, anh chị gởi ID và Pass cho em nhé...| #TEKLink81

📌 Cứu Dữ Liệu Ổ Cứng - Cứu Dữ Liệu Mã Hóa gọi 🆃🆄🅽🅶🆃🅴🅺 𝟎𝟗𝟔𝟑𝟓𝟎𝟗𝟏𝟏𝟓

Nhóm hacker MuddyWater giả làm “IT support” gọi Teams để chiếm luôn tài khoản nhân viên

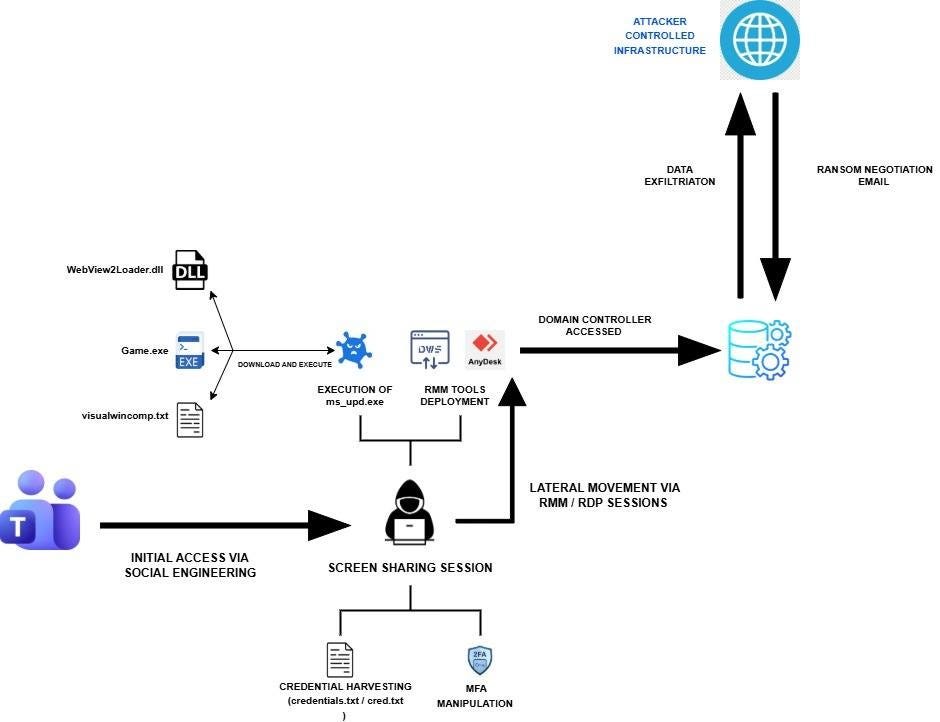

Một nhóm hacker bị nghi có liên hệ với Iran vừa bị phát hiện sử dụng chiêu khá “đời thường” để tấn công doanh nghiệp: nhắn tin qua Microsoft Teams, giả làm nhân viên IT hỗ trợ kỹ thuật rồi dụ nhân viên chia sẻ màn hình, nhập mật khẩu và xác thực MFA ngay trước mặt chúng.

Nhưng sau khi điều tra, các chuyên gia phát hiện mục tiêu thật lại không phải khóa file mà là âm thầm đánh cắp dữ liệu và cài chỗ đứng lâu dài trong hệ thống.

Nhóm đứng sau được cho là MuddyWater (một nhóm hacker nổi tiếng nghi có liên hệ với Iran). Thay vì dùng công cụ tự phát triển như trước, họ giờ tận dụng luôn tool của giới tội phạm mạng để “ngụy trang”, khiến việc truy vết khó hơn nhiều.

Cách tấn công khá đơn giản nhưng hiệu quả:

Nhắn tin Teams giả IT support

Yêu cầu nhân viên share màn hình

Dụ nhập tài khoản vào file text hoặc popup giả

Cài phần mềm điều khiển từ xa như AnyDesk hoặc DWAgent

Sau đó âm thầm lấy dữ liệu nội bộ

Đáng chú ý, nhóm này gần như không mã hóa dữ liệu như ransomware truyền thống. Chúng chỉ để lại “dấu vết ransomware” nhằm đánh lạc hướng điều tra, trong khi mục tiêu chính là gián điệp và duy trì truy cập dài hạn.

Đây cũng là xu hướng mới khá nguy hiểm: hacker bắt đầu dùng chính chiến thuật của tội phạm mạng để che giấu hoạt động. Nhìn bề ngoài giống vụ tống tiền bình thường, nhưng bên trong lại là hoạt động do thám có chủ đích.

Điều cần lưu ý là kỹ thuật này gần như không khai thác lỗ hổng kỹ thuật phức tạp. Điểm yếu lớn nhất lại nằm ở con người. Chỉ cần một nhân viên tin rằng “đây là IT công ty”, toàn bộ lớp bảo vệ MFA hay VPN gần như mất tác dụng.

Với doanh nghiệp, thứ cần cảnh giác hiện nay không chỉ là email phishing nữa. Các nền tảng chat nội bộ như Teams, Slack hay Zoom đang trở thành “cửa chính” mới để hacker tiếp cận nhân viên.

Nếu ai đó chủ động nhắn yêu cầu share màn hình, cài tool hỗ trợ hoặc nhập lại MFA, nên xác minh lại qua kênh nội bộ chính thức trước khi thao tác nhớ.

📌 Bài viết gốc: Soàn Trần - Whitehat

📌 TEKLink: https://link.tungtek.com/81